نرم افزار ها میتوانند کنترل کامپیوتر را بر عهده بگیرند . و کاربر متوجه این اتفاق نشود !!!! و هکر میتواند تمام تنظیمات سیستم را بر عهده بگیرد .

این نوع حملات معمولا برای هدف نفوذ و سرقت اطلاعات از کامپیوتر شما استفاده نمیشود بلکه یکی ازاهدف از نفوذ به کامپیوتر شما این است که هکر هر کار که دلش میخواهد انجام دهد و رد یابی نشود .

روتکیت بدافزارهایی هستند که اغلب، ﺁنها را به خودی خود نمیتوان مخرب یا خطرناک دانست بلکه انها در کنار ویروس ها و کرم ها و نحوه استفاده از ان ها ممکن است انرا خطر ناک است .

رایانهای که تحت سلطه روتکیت و نهایتاً هکر قرار میگیرد را زامبی میگویند که هکر با استفاده از این زامبی به سایت های و حساب های بانکی و دست به سرقت های بزرگ میزنند . و به اسانی رد یابی نمیشوند .

اما به صورت ساده باید گفت که روتکیت یک بدافزار است که توانایی مخفی سازی خود و فعالیتش هایش را در سیستم هدف دارد. ممکن است شما هم در حال حاضر به یک روتکیت آلوده باشد و روح تان هم خبر نداشته باشد. روتکیت ها هر روز قدرتمندتر و ناشناس تر می شوند. در واقع این کار را نویسندگان آنها با کشف روش های جدید انجام می دهند.و ان ها را در سایت های زیر زمینی به فروش میرسانند که یکی از خریداران ان ها دولت ها هستند .

همانطور که گفتیم یکی مهمترین شاخصه های روتکیت ها، قدرت مخفی سازی آنها از دید کاربر و سیستم های حفاظتی است. تا جایی که ممکن است ماه ها و سال ها بدون هیچگونه علائمی در کامپیوترتان به فعالیت خود ادامه دهند. در این حالت هکرها می توانند برای انجام مقاصد مورد نظر خود از کامپیوترتان استفاده کنند. حتی اگر کامپیوتر شما حاوی اطلاعات مهم و حساسی هم نباشد ( که در اکثر مواقع اینطور نیست )، هکرها می توانند از آن برای انجام کارهای دیگری استفاده کنند. مثلا برای انجام عمل BitCoin Mining که این روزها با توجه به افزایش قیمت بیت کوین، توجه هکرهای بسیار زیادی را به سوی خود جلب کرده است.

توضیح: بیت کوین نوعی پول دیجیتال است که به صورت غیر متمرکز فعالیت می کند و امکان انتقال پول بدون واسطه را فراهم می آورد.

از دیگر مواردی که هکرها از سیستم شما سو استفاده می کنند، ارسال هرزنامه و انجام حملات “عدم سرویس دهی توزیع شده ( DDOS ) ” می باشد.

اما روتکیت ها چگونه خود را به این شکل پنهان می کنند؟ پاسخ به این سوال زیاد سخت نیست. آنها سعی می کنند تا کدها خود را با کدهای سیستم عامل در سطوح پایین ادغام کنند و با انجام این کار می توانند تمام درخواست های سیستم مثل خواندن فایل ها، به دست آوردن لیست پردازش های در حال اجرا و مواردی از این دست را ردیابی کنند. سپس این درخواست ها بررسی شده و هر موردی که اشاره ای به فایل ها یا فعالیت های روتکیت داشته باشند، در میانه راه حذف خواهند شد.البته تکنیک های دیگری نیز وجود دارند که در برخی روتکیت ها مشاهده پیشرفته تر می شوند.

اما چگونه میتوان با روتکیت ها مقابله کرد؟ همانطور که گفتیم روتکیت ها بسیار پیچیده هستند و اگر فکر می کنید که میتوان آنها را مثل تروجان ها داخل یک فلش درایو با یک Shift + Delete پاک کرد، سخت در اشتباه هستید. این کار باید به نرم افزارهای امنیتی قدرتمند سپرد. آنتی ویروس ها معمولی نمی توانند کمک زیادی به شما بکنند. در عوض اگر یک برنامه امنیتی قدرتمند داشته باشید که بتواند به صورت دائم فایل های مهم سیستمی را رصد کند، می توانید با خیال آسوده تری به کارتان ادامه دهید. در واقع این برنامه ها، فعالیت های لایهی سیستم عامل را با لایه های پایین تر مقایسه می کنند و در صورتی که متوجه تغییرات مشکوک شوند، با دقت بیشتری آن ها را بررسی خواهند کرد تا علت آنها مشخص شده و روتکیت را به دام بیاندازند. این روزها نیز که فناوری کلاود کامپیوتینگ به برنامه های امنیتی اضافه شده است تا قدرت شناسایی و دقت آنها بالاتر برود.

دومین چیزی که یه برنامه امنیتی قدرتمند باید داشته باشد، توانایی دفاع از خود در برابر حملات روتکیت است. در بالا هم اشاره کردیم که روتکیت ها ممکن است به آنتی ویروس حمله کنند و آن را غیر فعال کرده و یا از بین ببرند. اگر آنتی ویروس قابلیت Self-Protection داشته باشد، می تواند از خودش دفاع کند و به این راحتی از صحنه خارج نشود.

اما آخرین موردی که در هنگام انتخاب آنتی ویروس خود باید مد نظر داشته باشید. آنتی ویروس شما قدرت پاکسازی بالایی داشته باشد. توجه داشته باشید که پاکسازی با حذف فرق دارد. هنگامی که از پاکسازی صحبت می کنیم منظور ما این است که آنتی ویروس بتواند کدهای مخربی که به یک فایل تزریق شده اند را پاکسازی کند. این مورد هنگامی نمود بیشتری پیدا می کند که بحث ما در مورد یک فایل حیاتی سیستم عامل باشد. چون در اینجا اگر فایل مذکور به جای پاکسازی، حذف شود، سیستم عامل از کار خواهد افتاد.

اینترنت دانلود منیجر خود را رایگان رجستری کنید

اینترنت دانلود منیجر خود را رایگان رجستری کنید  خارج شدن از جیمیل از راه دور

خارج شدن از جیمیل از راه دور  باگ اینترنت اکسپلورر راخنثی کنید

باگ اینترنت اکسپلورر راخنثی کنید  محافظت از مرور گر در برابر Heartbleed

محافظت از مرور گر در برابر Heartbleed  چوب جادوی هکر ها(قسمت دوم)

چوب جادوی هکر ها(قسمت دوم)  حتما لازم نیست NSA باشی تا TOR را بشکنی

حتما لازم نیست NSA باشی تا TOR را بشکنی کلمه عبور اسان برای خود انتخاب کنید

کلمه عبور اسان برای خود انتخاب کنید  حملات BruteForce به سایت های وردپرس

حملات BruteForce به سایت های وردپرس چگونگی مراقبت از اطلاعات در برابر خطرات فیزیکی (بخش سوم)

چگونگی مراقبت از اطلاعات در برابر خطرات فیزیکی (بخش سوم) شبکههای اجتماعی؛ ابزاری برای افشای جنایات رژیم صهیونیستی

شبکههای اجتماعی؛ ابزاری برای افشای جنایات رژیم صهیونیستی  هشدار ایتالیا به گوگل در مورد حریم خصوصی

هشدار ایتالیا به گوگل در مورد حریم خصوصی ایمن کردن اینترنت (بخش دوم )

ایمن کردن اینترنت (بخش دوم ) نرم افزار هفته :نرم افزار شناسایی و حذف تروجان ها و بد افزار

نرم افزار هفته :نرم افزار شناسایی و حذف تروجان ها و بد افزار نفوذ به دستگاههای خودپرداز فقط با یک پیامک

نفوذ به دستگاههای خودپرداز فقط با یک پیامک تراشه رایانه ای با توانمندی مغز انسان ساخته شد

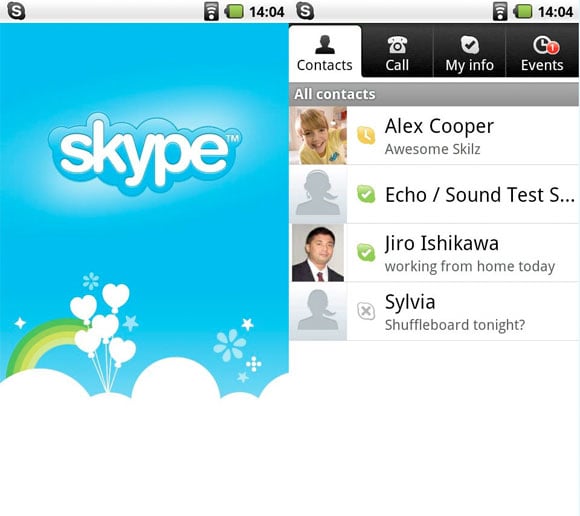

تراشه رایانه ای با توانمندی مغز انسان ساخته شد ایا skype امن است

ایا skype امن است  یک خبر بد: نرم افزاری که می تواند از روی عکس کلید شما آن را کپی کند

یک خبر بد: نرم افزاری که می تواند از روی عکس کلید شما آن را کپی کند شیوه بک آپ گیری خودکار فایلها با دراپ باکس

شیوه بک آپ گیری خودکار فایلها با دراپ باکس CAPTCHA چیست و چگونه کار می کند

CAPTCHA چیست و چگونه کار می کند  باگ چیست و انواع ان (قسمت اول)

باگ چیست و انواع ان (قسمت اول) نزدیک شدن به کنکور و کلاه برداری های عجیب

نزدیک شدن به کنکور و کلاه برداری های عجیب  چطور از آلودگی رایانه مک به تروجان "فلش بک" آگاه شویم

چطور از آلودگی رایانه مک به تروجان "فلش بک" آگاه شویم متداولترین پورتهای آسیبپذیر

متداولترین پورتهای آسیبپذیر ۱۰ ترفند امنیتی برای حفظ حریم خصوصی دانش آموزان در اینترنت

۱۰ ترفند امنیتی برای حفظ حریم خصوصی دانش آموزان در اینترنت  چگونگی برقراری امنیت در استفاده از تلفن همراه

چگونگی برقراری امنیت در استفاده از تلفن همراه شبکه امنیت : انیمیشن غریبههای آنلاین

شبکه امنیت : انیمیشن غریبههای آنلاین