دوربین لپتاپ و شیوه های نوین هک کردن

تا مدت ها مردم بر این باور بودند که اگر دوربین لپتاپشان روشن شود حتما چراغ کوچک کنار دوربین نیز روشن خواهد شد. با این خیال نگران این نبودند که هکری به رایانه آنها نفوذ کند و از آنها فیلم و یا عکس تهیه کند. یک مثالی که اخیرا سر و صدا کرد مربوط به تصاویر عریان خانم ولف آمریکایی بود.

جالب است که بدانیم این هک بر روی یک رایانه مک اتفاق افتاده که ما باز هم به غلط بر این باور هستیم که هک نمیشود و یا ویروس کمتر میگیرد. شیوه کار خیلی ساده نیست ولی هکر باید نرم افزاری بنویسد که چیپ میکرو کنترلر دوربین لپتاپ را دوباره برنامه ریزی کند. در برنامه ریزی جدید هکر کد های مربوط به روشن شدن چراغ لپتاپ را خاموش میکند. و از آن به بعد میتواند از راه دور و از طریق اینترنت به رایانه قربانی اش وصل شود و عکس و فیلم تهیه کند.

حتما لازم نیست NSA باشی تا TOR را بشکنی

حتما لازم نیست NSA باشی تا TOR را بشکنی کلمه عبور اسان برای خود انتخاب کنید

کلمه عبور اسان برای خود انتخاب کنید  حملات BruteForce به سایت های وردپرس

حملات BruteForce به سایت های وردپرس چگونگی مراقبت از اطلاعات در برابر خطرات فیزیکی (بخش سوم)

چگونگی مراقبت از اطلاعات در برابر خطرات فیزیکی (بخش سوم) شبکههای اجتماعی؛ ابزاری برای افشای جنایات رژیم صهیونیستی

شبکههای اجتماعی؛ ابزاری برای افشای جنایات رژیم صهیونیستی  هشدار ایتالیا به گوگل در مورد حریم خصوصی

هشدار ایتالیا به گوگل در مورد حریم خصوصی ایمن کردن اینترنت (بخش دوم )

ایمن کردن اینترنت (بخش دوم ) نرم افزار هفته :نرم افزار شناسایی و حذف تروجان ها و بد افزار

نرم افزار هفته :نرم افزار شناسایی و حذف تروجان ها و بد افزار نفوذ به دستگاههای خودپرداز فقط با یک پیامک

نفوذ به دستگاههای خودپرداز فقط با یک پیامک تراشه رایانه ای با توانمندی مغز انسان ساخته شد

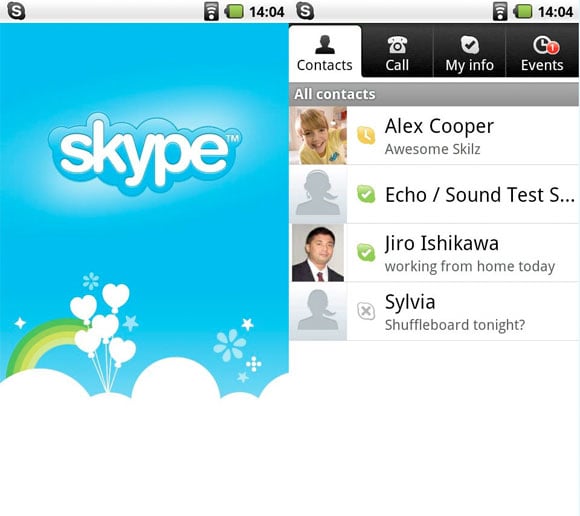

تراشه رایانه ای با توانمندی مغز انسان ساخته شد ایا skype امن است

ایا skype امن است  یک خبر بد: نرم افزاری که می تواند از روی عکس کلید شما آن را کپی کند

یک خبر بد: نرم افزاری که می تواند از روی عکس کلید شما آن را کپی کند شیوه بک آپ گیری خودکار فایلها با دراپ باکس

شیوه بک آپ گیری خودکار فایلها با دراپ باکس CAPTCHA چیست و چگونه کار می کند

CAPTCHA چیست و چگونه کار می کند  باگ چیست و انواع ان (قسمت اول)

باگ چیست و انواع ان (قسمت اول) شما را با مهم ترین عامل امنیت اشنا میکنیم: خودتان

شما را با مهم ترین عامل امنیت اشنا میکنیم: خودتان  خون ریزی قلبی:واگیر جهانی

خون ریزی قلبی:واگیر جهانی لابراتوار کاسپرسکی شبکه جهانشمول جاسوسی سایبری را برملا کرده است

لابراتوار کاسپرسکی شبکه جهانشمول جاسوسی سایبری را برملا کرده است میزان استفاده از اینترنت در یک دیقیه به شرح تصویر

میزان استفاده از اینترنت در یک دیقیه به شرح تصویر  کشف حفره امنیتی توسط کودک ۵ ساله

کشف حفره امنیتی توسط کودک ۵ ساله پایان عمر ویندوز XP و به خطر افتادن خود پرداز ها

پایان عمر ویندوز XP و به خطر افتادن خود پرداز ها